Выявлены новые вредоносные программы, названные в честь Гарри Поттера

Все начинается с поддельного электронного письма.

Исследователи безопасности обнаружили новое вредоносное ПО, подозреваемое в шпионаже. Хакеры заражают устройства, выдавая себя за правительственные учреждения, обычно налоговые органы, такие как Служба внутренних доходов (IRS). Попав на ПК, вредоносное ПО может собирать разведданные (собирать персональные данные, пароли и т. д.), загружать дополнительное вредоносное ПО и загружать данные на сервер хакера. Все это происходит при использовании Google Таблиц, чтобы избежать подозрений и сохранить данные.

Все начинается с поддельного электронного письма

Хакеры, создавшие вредоносное ПО под названием «Волдеморт», хитроумно спроектировали его, чтобы его не поймали. Точно так же, как имя Волдеморта означало проблему в книге Дж.К. Серия Роулинг о Гарри Поттере также вызывает проблемы в мире кибербезопасности.

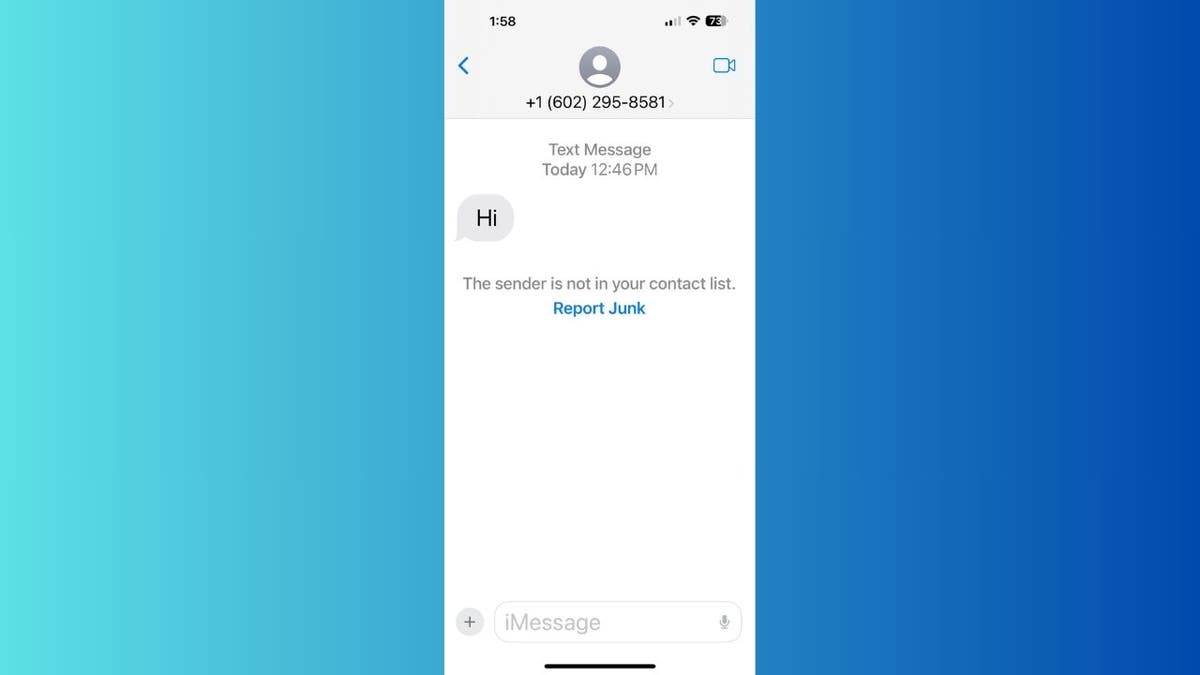

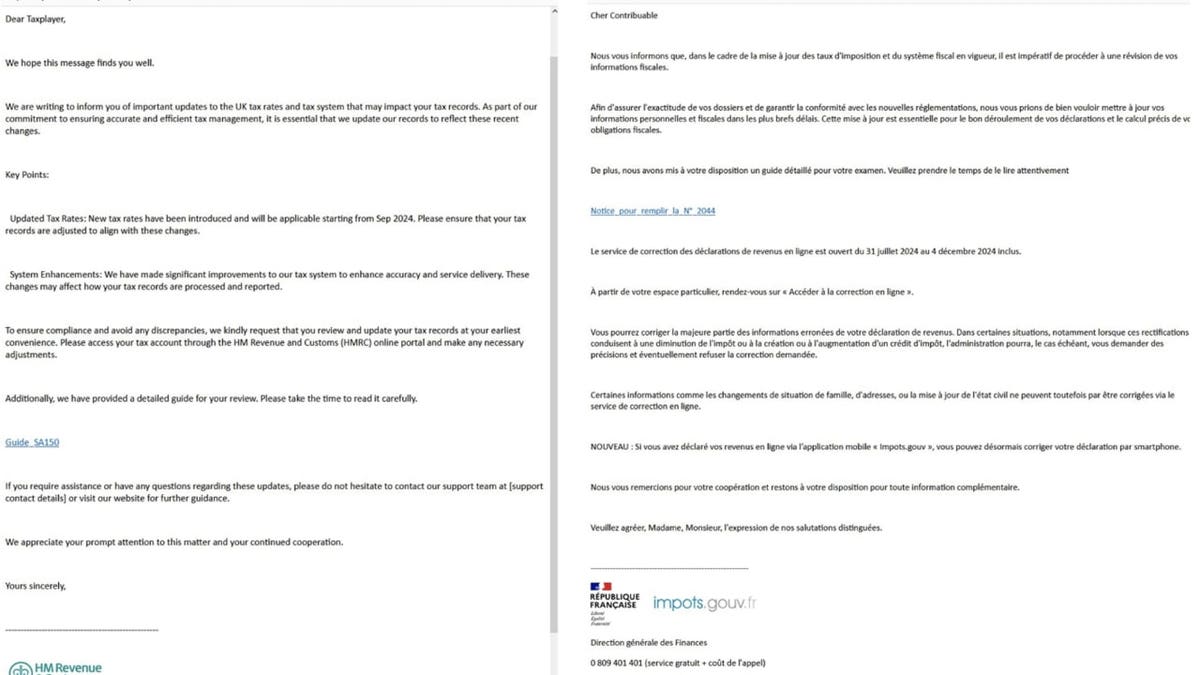

Кибератака начинается, когда вы получаете электронное письмо, похожее на письмо от налоговой службы. По данным Proofpoint, хакеры, стоящие за этой кампанией, выдавали себя за налоговые органы в различных странах, включая США (IRS), Великобританию (Налоговое и таможенное управление Великобритании), Францию (Генеральное управление государственных финансов), Германию (Bundeszentralamt für Steuern), Италия (Agenzia delle Entrate), а также, по состоянию на 19 августа, Индия (Департамент подоходного налога) и Япония (Национальное налоговое агентство). Каждая электронная приманка была настроена и написана на языке налогового органа, которого выдавали за себя.

Аналитики Proofpoint обнаружили, что хакеры адаптировали свои фишинговые электронные письма так, чтобы они соответствовали стране проживания цели, основываясь на общедоступной информации, а не на местоположении организации или языке, указанном в адресе электронной почты. Например, некоторые объекты в европейской организации получили электронные письма, выдававшие себя за Налоговое управление США, поскольку в публичных записях они были связаны с США. В некоторых случаях хакеры путали страну проживания, когда жертва носила имя более известного человека.

Электронная почта также пытается имитировать электронную почту государственного учреждения. Например, жителям США были отправлены поддельные электронные письма с использованием адреса «no_reply_irs[.]gov@amecaindustrial[.]com».

Атака ловко разворачивается на вашем устройстве

В поддельном электронном письме хакеры, выдающие себя за правительство, предупреждают вас об изменениях в налоговых ставках и налоговых системах и просят перейти по ссылке, чтобы прочитать подробное руководство. Нажав на ссылку, вы попадете на целевую страницу, которая использует URL-адреса кэша Google AMP для перенаправления вас на страницу с кнопкой «Нажмите, чтобы просмотреть документ».

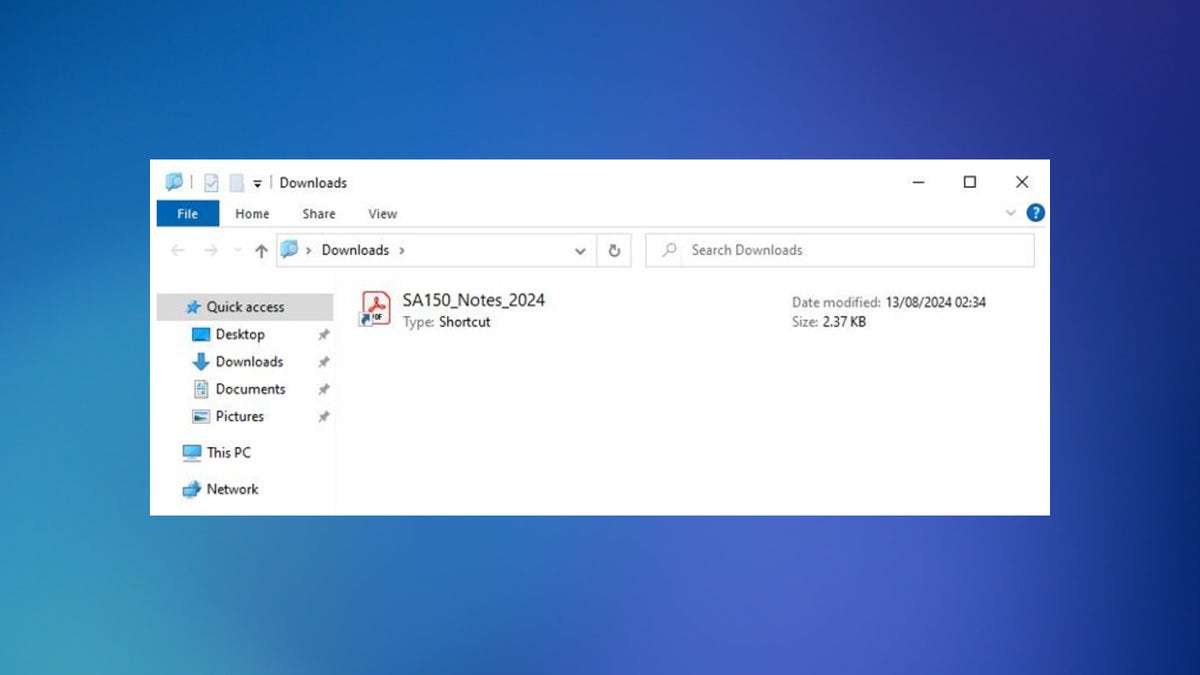

После того, как вы нажмете кнопку, хакеры проверят, используете ли вы устройство с Windows. Если да, вы будете перенаправлены на другую страницу. Когда вы взаимодействуете с этой страницей, она запускает загрузку, которая выглядит как PDF-файл в папке загрузок вашего ПК, но на самом деле это файл LNK или ZIP, размещенный на внешнем сервере.

Когда вы открываете файл, он запускает сценарий Python с другого сервера без фактической загрузки сценария на ваш компьютер. Этот сценарий собирает системную информацию для составления вашего профиля, в то время как открывается поддельный PDF-файл, чтобы скрыть вредоносную активность.

Волдеморт использует Google Таблицы для хранения данных

После того, как вредоносная программа успешно заразила ваше устройство Windows, оно может:

< li> Выход: прекратить работу в вашей системе

Вредоносная программа использует Google Таблицы в качестве командного центра, где получает новые инструкции и сохраняет украденные данные. Каждое зараженное устройство отправляет свои данные в определенные ячейки Google Sheet, помеченные уникальными идентификаторами, чтобы все было организовано.

Волдеморт взаимодействует с Google Sheets через API Google, используя встроенный идентификатор клиента, секретный токен и токен обновления, хранящиеся в его зашифрованных настройках. Этот метод дает вредоносному ПО надежный способ общения, не вызывая подозрений, поскольку Google Таблицы широко используются в бизнесе, что затрудняет его блокировку средствами безопасности.

4 способа защитить себя от атак вредоносных программ

Хакеры выпускают все более изощренные вредоносные программы, но это не значит, что вы беззащитны. Ниже приведены несколько советов, которые помогут защититься от таких атак.

1) Внимательно читайте конфиденциальные электронные письма. Лучший способ обнаружить поддельные электронные письма, содержащие вредоносное ПО, — это тщательно их проверять. Хотя хакеры могут быть технически подкованы, их языковые навыки часто не идеальны. Например, на скриншотах выше вы можете увидеть опечатки типа «Налогоплательщики» вместо «Налогоплательщики». Государственные учреждения обычно не допускают подобных ошибок.

2) Проверьте домен электронной почты. Убедитесь, что домен электронной почты соответствует организации, которую он представляет. Например, электронное письмо от IRS должно прийти с адреса, заканчивающегося на «@irs.gov». Будьте осторожны с небольшими орфографическими ошибками или изменениями в домене.

3) Инвестируйте в услуги по удалению данных: хакеры нацеливаются на вас на основе вашей общедоступной информации. Это может быть что угодно: от утечки информации из-за утечки данных до информации, которую вы предоставили интернет-магазину. Ознакомьтесь с моими лучшими услугами по удалению данных здесь.

4) Установите мощное антивирусное программное обеспечение. Если на вашем устройстве установлено мощное антивирусное программное обеспечение, оно может защитить вас, когда вы получаете мошеннические электронные письма такого типа, случайно открываете вложение или нажимаете ссылку. Лучший способ защитить себя от перехода по вредоносным ссылкам, которые устанавливают вредоносное ПО, которое может получить доступ к вашей личной информации, — это установить антивирусную защиту на всех ваших устройствах. Это также может предупредить вас о любых фишинговых письмах или мошенничестве с программами-вымогателями. Получите мой выбор лучших победителей антивирусной защиты 2024 года для ваших устройств Windows, Mac, Android и iOS.

Ключевые выводы Курта

Хотя исследователи не могут сказать наверняка, многие методы, используемые вредоносным ПО, аналогичны тем, которые используют хакеры, подозреваемые в шпионаже. Даже если эта оценка окажется неверной, масштаб и изощренность атаки вызывают беспокойство. Любой человек без технических знаний может легко стать жертвой и потерять личные данные и деньги. Эта атака нацелена конкретно на пользователей Windows, что также вызывает вопросы о системе безопасности Microsoft.

Какие меры, по вашему мнению, следует принять организациям, чтобы лучше защитить людей от атак вредоносных программ? Дайте нам знать, написав нам по адресу .

Чтобы получить больше моих технических советов и предупреждений о безопасности, подпишитесь на мой бесплатный информационный бюллетень CyberGuy Report, перейдя по адресу .

Задайте Курту вопрос или дайте нам знать, какие истории вы хотели бы, чтобы мы осветили.

Следите за Куртом в его социальных сетях:

Ответы на самые популярные вопросы задал вопросы CyberGuy:

Новинка от Курта:

Copyright 2024 CyberGuy.com. Все права защищены.

Курт «CyberGuy» Кнутссон — отмеченный наградами технический журналист, глубоко любящий технологии, оборудование и гаджеты, которые делают жизнь лучше благодаря его материалам для Fox News и FOX Business, начиная с утренних программ «FOX и друзья». Есть технический вопрос? Получите бесплатный информационный бюллетень CyberGuy от Курта, поделитесь своим мнением, идеей истории или комментарием на CyberGuy.com.