Две новые вредоносные угрозы, которые нацелены на пользователей Mac

Что что делать, если вас всё-таки взломали.

Если вы используете Mac, он может подвергаться риску двух новых угроз. Хотя Apple имеет репутацию надежной системы безопасности, эти две вредоносные программы созданы для того, чтобы обмануть вас и украсть ваши данные.

Jamf Threat Labs, организация, занимающаяся безопасностью продуктов Apple, заявляет, что вредоносные угрозы являются частью продолжавшейся год атаки на системы Mac.

Группа утверждает, что хакеры используют их для сбора данных. По данным лаборатории, подобные атаки происходят постоянно. Это делает тем более важным для тех, кто использует Mac, обеспечить блокировку ваших данных.

Важно отметить, что, по данным лаборатории, эти хакеры в основном нацелены на криптоиндустрию, подвергая особенно риску этих людей. Тем не менее, всем пользователям Mac следует проявлять осторожность.

Вредоносное ПО, выдающее себя за рекламу

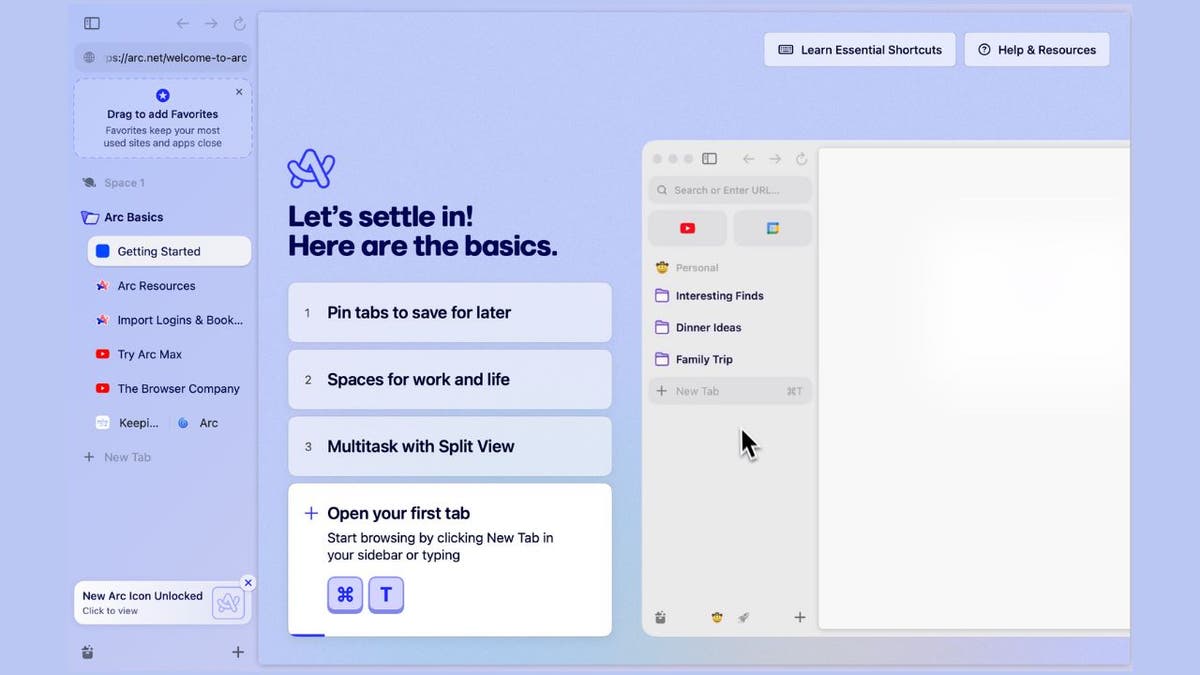

Прежде чем мы перейдем к вредоносному ПО, давайте поговорим об Arc Browser. Для тех, кто не знаком с ним, Arc Browser — это веб-браузер для Mac, который призван предоставить пользователям уникальные возможности. Прежде всего, основное внимание уделяется веб-странице. Любые кнопки, которые вы можете найти в традиционном браузере, вынесены на боковую панель. Он использует систему закладок, которая дает вам несколько рабочих пространств. Он также имеет автоматическое управление вкладками.

Другими словами, многие пользователи Mac сочтут Arc Browser обновлением уже включенного Safari. А его постоянно растущая популярность делает его огромной мишенью для хакеров.

Как поддельная реклама Arc Web Browser скрывает опасное вредоносное ПО

В ходе этой атаки хакеры скрывают вредоносное ПО в рекламных объявлениях, выдающих себя за рекламу Arc Browser, как показано ниже.

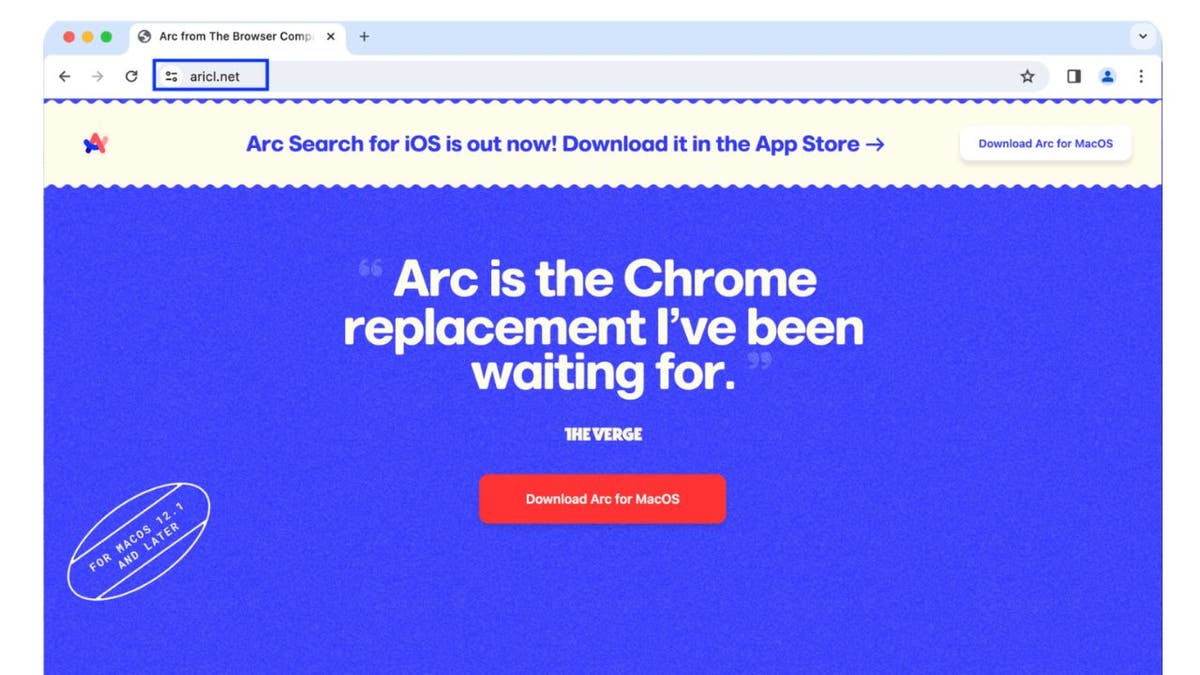

Объявление перенаправляет на вредоносный сайт-двойник: arc.net или aricl.net

Вместо того, чтобы перейти на законную страницу загрузки веб-браузера Arc, реклама приведет вас на аналогичный вредоносный сайт aricl[.]net, который имитирует законный arc.net и содержит вредоносное ПО.

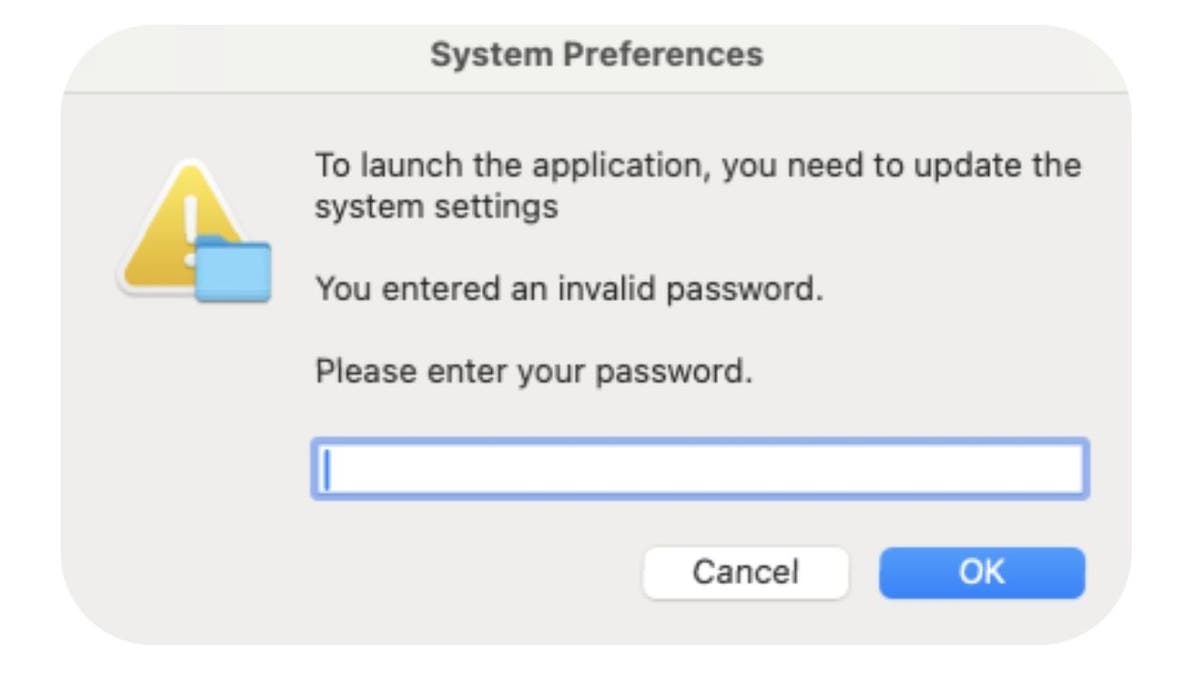

Вредоносное ПО, замаскированное под Arc Browser, запускает Atomic Stealer

Как только вы загружаете вредоносное ПО, выдающее себя за Arc Browser, оно запускает Atomic Stealer. Это поддельное приглашение, которое выглядит как обычное приглашение в Системных настройках с просьбой ввести пароль. Как только хакеры получат доступ к вашему системному паролю, они смогут украсть другие данные.

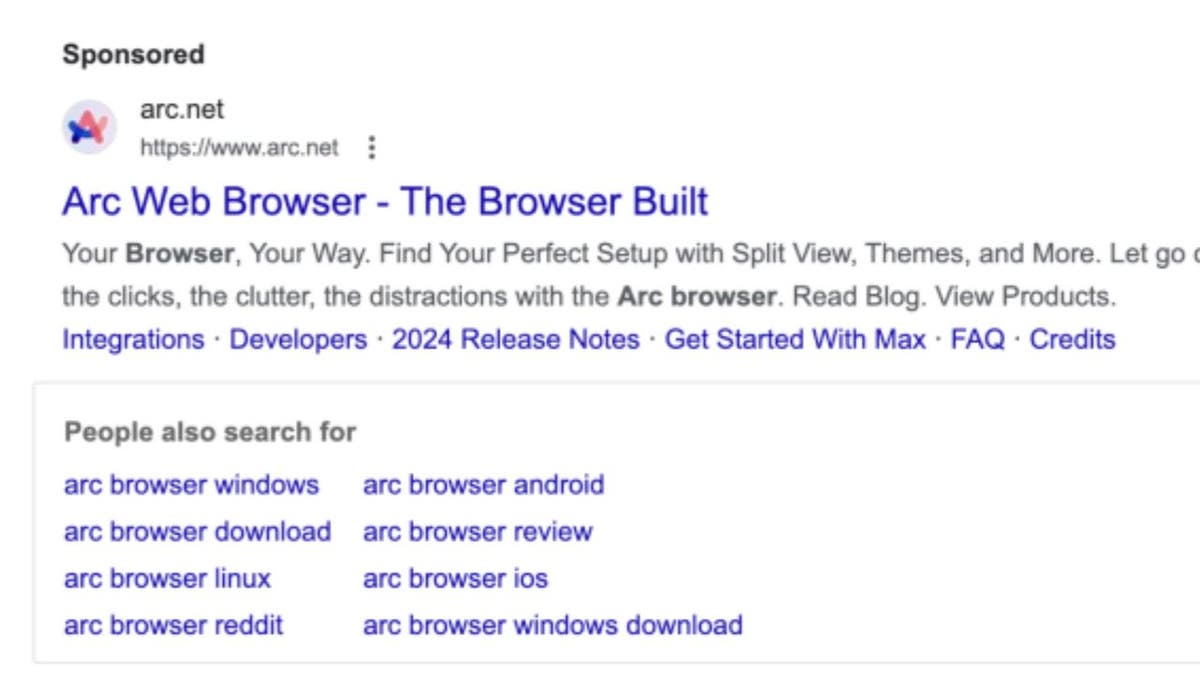

Хуже того, эти так называемые «рекламные объявления» могут появляться в результатах поиска Google как спонсируемые рекламные объявления. Jamf Threat Labs утверждает, что доступ к этим ссылкам возможен только через сгенерированную рекламную ссылку, а не напрямую. Попытки доступа к вредоносному веб-сайту напрямую возвращали сообщение об ошибке. Предположительно, это сделано для того, чтобы избежать обнаружения.

Программное обеспечение для поддельных собраний

Исследователи Jamf Threat Labs также обнаружили поддельный веб-сайт, который предлагает вредоносное ПО, скрытое под бесплатным программным обеспечением для планирования групповых собраний. Meethub[.]gg выглядит законным. Компания публикует статьи на Medium и на момент публикации имеет более 8000 подписчиков на X. Однако на нем размещено вредоносное ПО, связанное с Realst, еще одним вредоносным ПО, предназначенным для опустошения криптокошельков.

Некоторые атаки с участием Meethub используют социальную инженерию. Хакер может обратиться к своей жертве, чтобы взять у нее интервью по поводу работы или подкаста. Чтобы встретиться, они просят жертву скачать программное обеспечение Meethub. По словам Джамфа, такие атаки иногда могут привести к крупным выплатам хакерам.

Как защитить себя

1. Не загружайте контрафактное программное обеспечение. Не стоит рисковать, загружая контрафактное программное обеспечение. Это подвергает ваше устройство потенциальным угрозам безопасности, таким как вирусы и шпионское ПО. Если кто-то отправит вам по электронной почте ссылку для загрузки, убедитесь, что она из надежного источника, и отсканируйте ее.

2. Не нажимайте на подозрительные ссылки или файлы. Если вы столкнулись с подозрительной ссылкой, написанной с ошибкой или незнакомой, не нажимайте на нее. Вместо этого рассмотрите возможность перехода непосредственно на веб-сайт компании, введя веб-адрес вручную или выполнив поиск в надежной поисковой системе. Чаще всего первый или второй результат является законным. Если вы видите слово «Спонсор» над результатом поиска, сделайте паузу, прежде чем нажать на него, и подумайте о том, чтобы нажать на результат под ним.

3. Имейте хорошее антивирусное программное обеспечение. Лучший способ защитить себя от перехода по вредоносным ссылкам, которые устанавливают вредоносное ПО, которое может получить доступ к вашей личной информации, — это установить антивирусную защиту на все ваши устройства. Это также может предупредить вас о любых фишинговых письмах или мошенничестве с программами-вымогателями. Получите мой выбор лучших победителей антивирусной защиты 2024 года для ваших устройств Mac, Windows, Android и iOS.

Что делать, если вас взломали

Если это уже произошло, и вас взломали, то вам следует принять незамедлительные меры, чтобы минимизировать ущерб и обезопасить себя. твое устройство. Вот несколько шагов, которые вы можете выполнить:

Измените свои пароли

Если хакеры записали ваши пароли, они могут получить доступ к вашим онлайн-аккаунтам и украсть ваши данные или деньги. На другом устройстве (например, ноутбуке или настольном компьютере) вам следует изменить пароли для всех ваших важных учетных записей, таких как электронная почта, банковские операции, социальные сети и т. д. Вы хотите сделать это на другом устройстве, чтобы хакер не записал вас. установка нового пароля на взломанном устройстве. Вам также следует использовать надежные и уникальные пароли, которые трудно угадать или взломать. Вы также можете использовать менеджер паролей для безопасного создания и хранения паролей.

Включить двухфакторную аутентификацию

Вам потребуется активировать двухфакторную аутентификацию для дополнительного уровня безопасности.

Контролируйте свои учетные записи и транзакции

Вам следует регулярно проверять свои онлайн-аккаунты и транзакции на предмет любой подозрительной или несанкционированной активности. Если вы заметили что-то необычное, немедленно сообщите об этом поставщику услуг или властям. Вам также следует просмотреть свои кредитные отчеты и баллы, чтобы увидеть, есть ли какие-либо признаки кражи личных данных или мошенничества.

Используйте защиту от кражи личных данных

Компании, занимающиеся защитой от кражи личных данных, могут отслеживать личную информацию, такую как название вашего дома, номер социального страхования, номер телефона и адрес электронной почты, и предупреждать вас, если она используется для открытия счет. Они также могут помочь вам заморозить ваши банковские счета и счета кредитных карт, чтобы предотвратить их дальнейшее несанкционированное использование преступниками. Ознакомьтесь с моими советами и лучшими рекомендациями о том, как защитить себя от кражи личных данных.

Свяжитесь с вашим банком и компанией-эмитентом кредитной карты

Если хакеры получили информацию о вашем банке или кредитной карте, они могут использовать ее для совершения покупок или снятия средств без вашего согласия. Вам следует проинформировать свой банк и компании-эмитенты кредитных карт о ситуации. Они могут помочь вам заморозить или аннулировать ваши карты, оспорить любые мошеннические платежи и выдать вам новые карты.

Предупредите свои контакты

Если хакеры получили доступ к вашей электронной почте или аккаунтам в социальных сетях, они могут использовать их для рассылки спама или фишинговых сообщений вашим контактам. Они также могут выдать себя за вас и попросить деньги или личную информацию. Вам следует предупредить своих контактов и предупредить их, чтобы они не открывали и не отвечали на любые сообщения от вас, которые кажутся подозрительными или необычными.

Ключевые выводы Курта

Хотя компьютеры Mac в целом являются безопасными устройствами, это не мешает хакерам красть данные. Фактически, эти две новые атаки показывают, насколько изобретательными они могут быть при попытке взломать ваше устройство. Вот почему так важно иметь хорошее антивирусное программное обеспечение и соблюдать правила безопасности.

Надлежащая практика безопасности еще более важна для людей, которые торгуют и используют криптовалюты в этих конкретных ситуациях. Как упоминалось ранее, эти атаки в основном направлены на опустошение криптокошельков. И хотя кто угодно может быть взломан, пользователи криптовалют подвергаются более высокому риску. Поэтому найдите время, чтобы оценить ссылку, прежде чем нажимать на нее. Не загружайте программное обеспечение просто потому, что вам кто-то посоветовал. Проведите исследование. В конце концов, это поможет сохранить ваши данные и ваш кошелек в безопасности.

Вы обеспокоены тем, что хакеры найдут более изобретательные способы взлома вашего компьютера? Если вы используете криптовалюту, как вы обеспечиваете безопасность своего криптокошелька? Дайте нам знать, написав нам по адресу

. Чтобы получить больше моих технических советов и предупреждений о безопасности, подпишитесь на мой бесплатный информационный бюллетень CyberGuy Report, перейдя по адресу

. Задайте Курту вопрос или сообщите нам, какие истории вы хотели бы, чтобы мы осветили.

Ответы на наиболее задаваемые вопросы CyberGuy:

Авторские права CyberGuy.com, 2024 г. Все права защищены.

Курт «CyberGuy» Кнутссон — удостоенный наград технический журналист, глубоко любящий технологии, оборудование и гаджеты, которые делают жизнь лучше благодаря его материалам для Fox News и FOX Business, начиная с утренних программ «FOX и друзья». Есть технический вопрос? Получите бесплатный информационный бюллетень Курта CyberGuy, поделитесь своим мнением, идеей истории или комментарием на CyberGuy.com.